Laboratorio de estandard de Vulnerabilidades con CWE

1. Objetivos

- Conocer el estándar de vulnerabilidades CWE.

- Identificar vulnerabilidades en un código fuente.

- Conocer la relación entre CWE y CVE.

2. Desarrollo

CWE

Significa Common Weakness Enumeration y es un estándar que se utiliza para identificar y clasificar vulnerabilidades en software. Es mantenido por el MITRE Corporation y se utiliza para identificar debilidades en el software.

CVE

Significa Common Vulnerabilities and Exposures y es un estándar que se utiliza para identificar y clasificar vulnerabilidades en software. Es mantenido por el MITRE Corporation y se utiliza para identificar debilidades en el software.

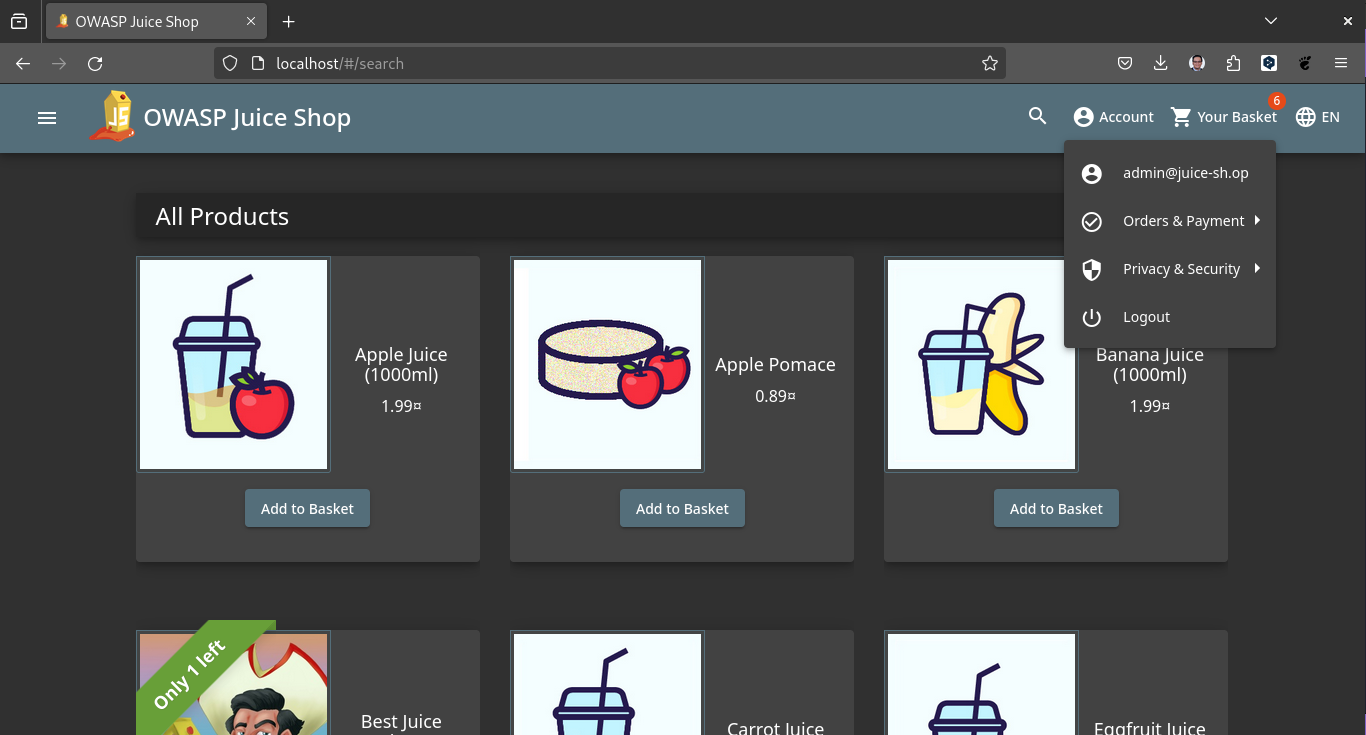

Para entender este laboratorio vamos a utilizar la aplicación web vulnerable OWASP Juise Shop. Esta aplicación tiene varias vulnerabilidades que podemos explotar para obtener información confidencial.

OWASP Juise Shop.

OWASP Juice Shop es una aplicación web vulnerable que se utiliza para enseñar a los desarrolladores cómo identificar y explotar vulnerabilidades en el software. La aplicación tiene varias vulnerabilidades que podemos explotar para obtener información confidencial.

Para poder utilizarla es necesario tener instalado Docker en nuestra máquina, una vez instalado procedemos a clonar el repositorio de la aplicación.

git clone https://github.com/juice-shop/juice-shop.gitUna vez clonado el repositorio procedemos a ejecutar el contenedor de Docker.

docker run --rm -p 3000:3000 bkimminich/juice-shopUna vez ejecutado el contenedor podemos acceder a la aplicación en la siguiente dirección: http://localhost:3000.

Para analizar que realmente es una aplicación vulnerable podemos utilizar la herramienta OWASP ZAP. Esta herramienta nos permite identificar vulnerabilidades en aplicaciones web, sin embargo vamos a hacer una prueba más práctica.

¿Cual es la vulnerabilidad más sencilla de todas las que ha escuchado o leido?

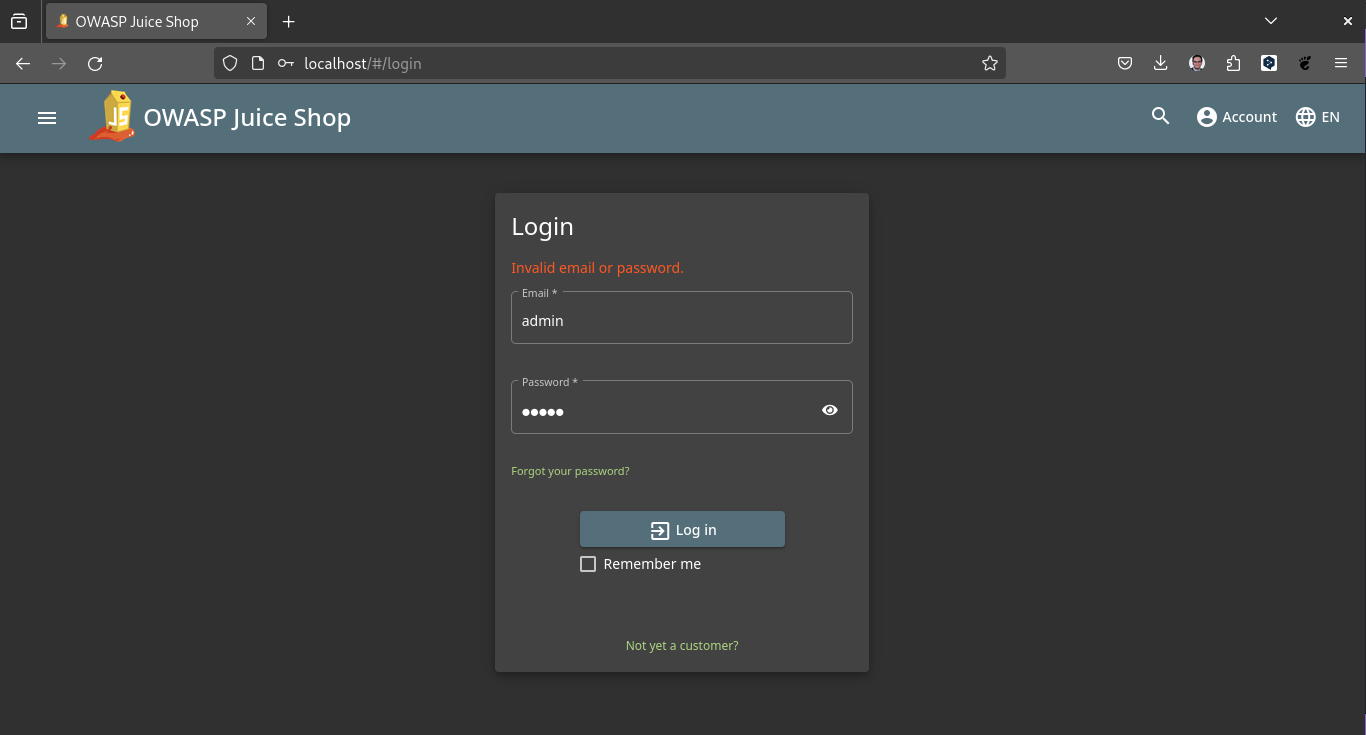

La vulnerabilidad más sencilla es la CWE-79, que es una vulnerabilidad que se produce cuando un atacante puede inyectar código en una aplicación web. Esto puede permitir al atacante ejecutar código en el servidor y obtener información confidencial.

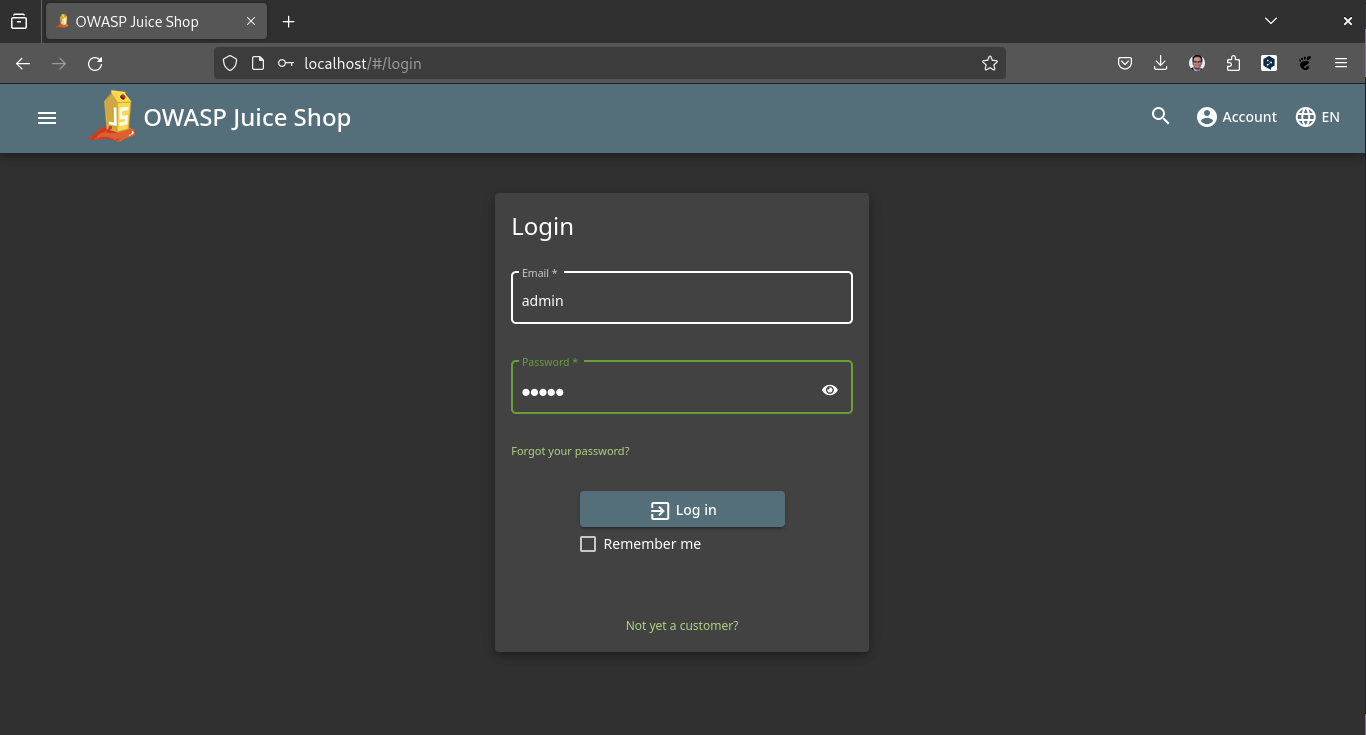

Para explotar esta vulnerabilidad lo primero será tratar de loguearnos en la aplicación con un usuario y contraseña incorrectos. Una vez que lo hagamos veremos que la aplicación nos muestra un mensaje de error.

Nuestro primer intento fue infructuoso.

Sin embargo no es motivo para desistir, vamos a intentar inyectar código en la aplicación. Para hacer esto vamos a utilizar el siguiente código:

' or 1=1--

Hemos conseguido entrar en la aplicación utilizando una vulnerabilidad de inyección de código.

Ejercicio

- Identificar una vulnerabilidad en la aplicación OWASP Juice Shop.

- Explotar la vulnerabilidad y obtener información confidencial.

Solución

Ver solución

- Identificar una vulnerabilidad en la aplicación OWASP Juice Shop.

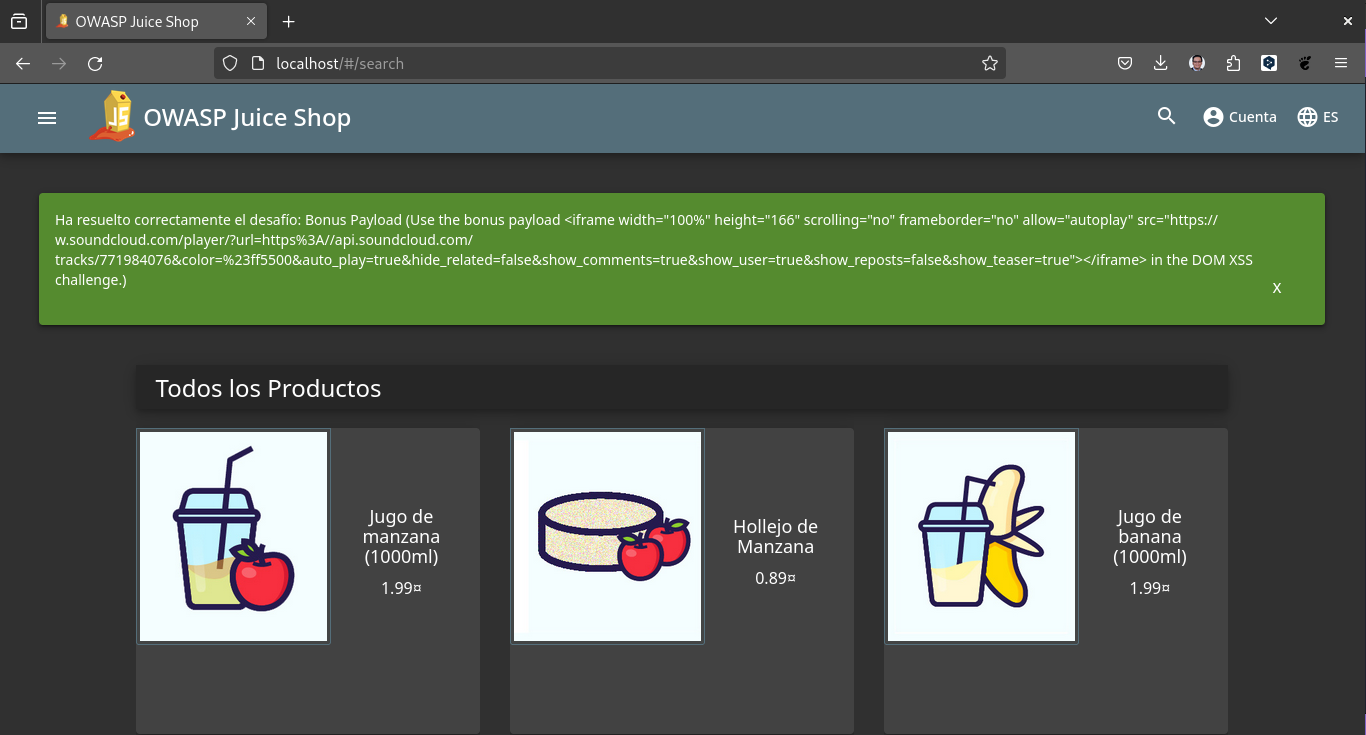

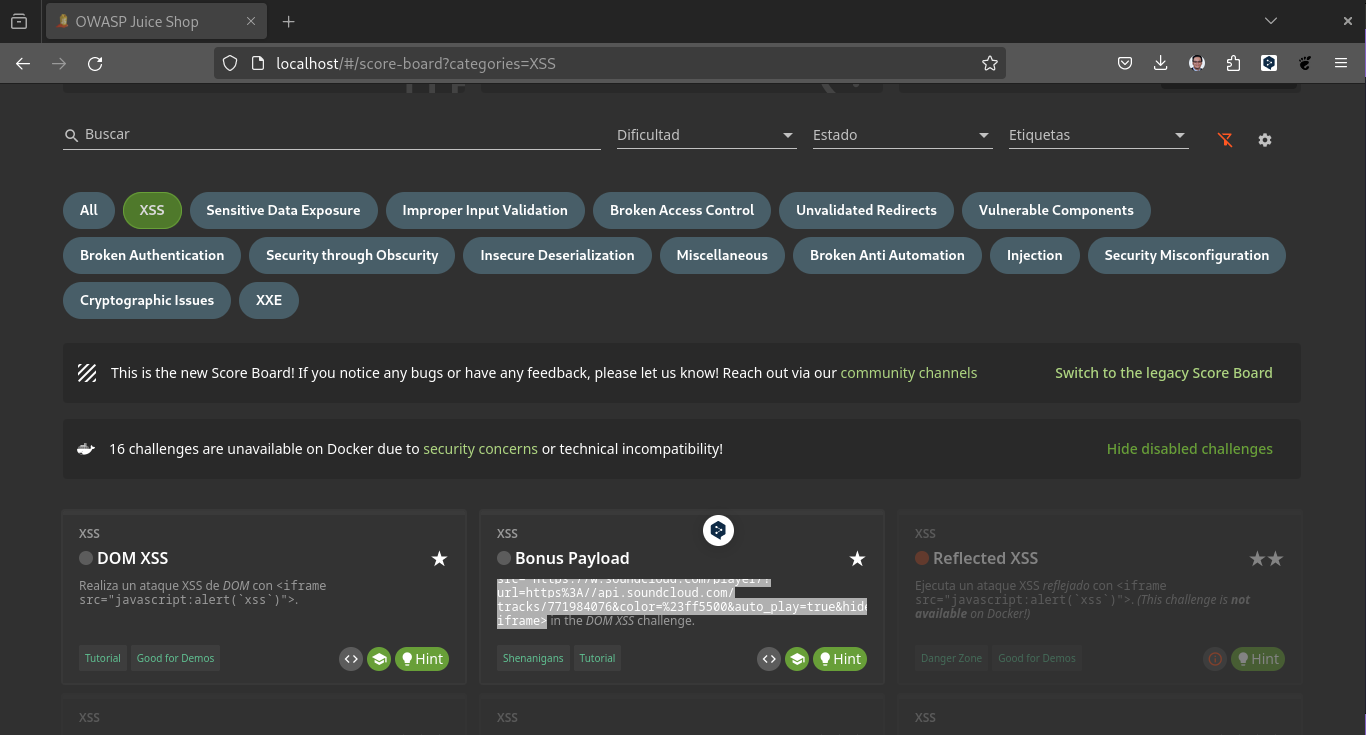

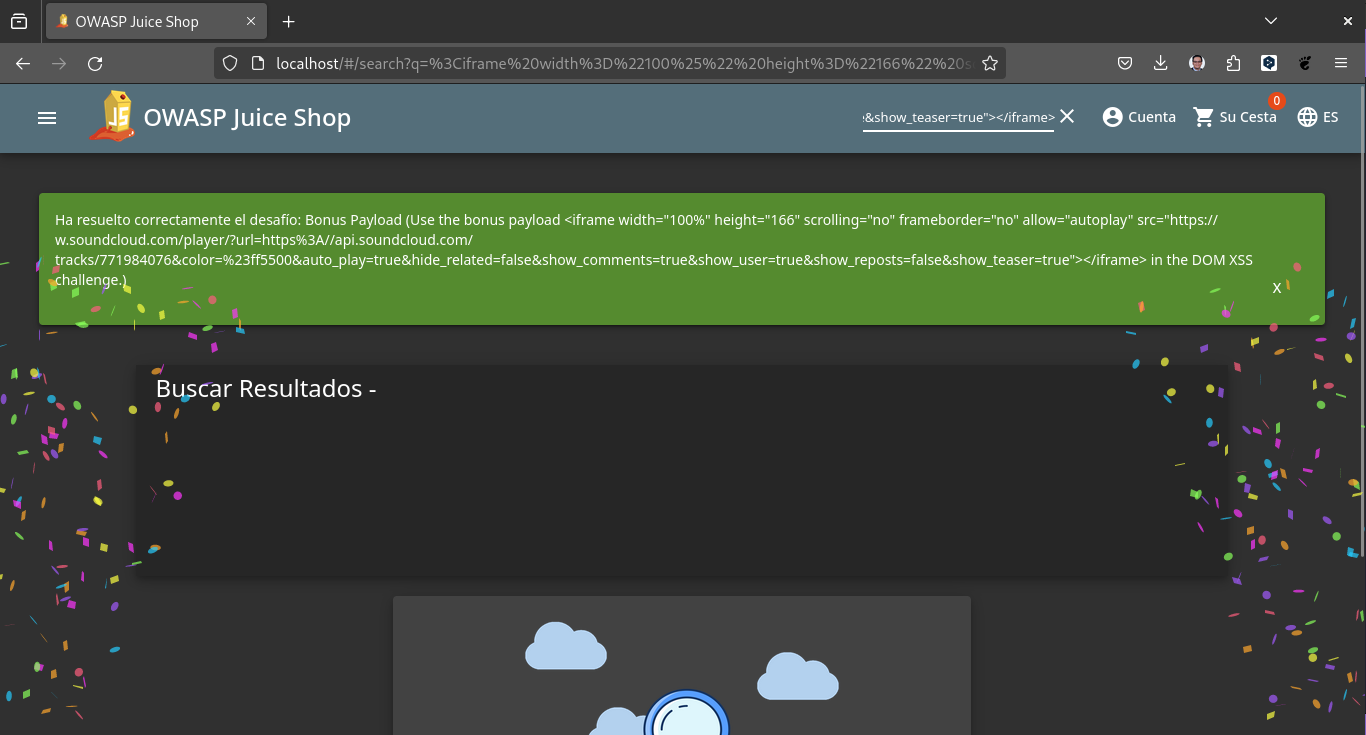

La vulnerabilidad que vamos a explotar es XSS para ello vamos a utilziar la opcion en la url agregar score-board y seleccionamos la opcion XSS.

Luego vamos copiar el siguiente código:

<iframe width="100%" height="166" scrolling="no" frameborder="no" allow="autoplay" src="https://w.soundcloud.com/player/?url=https%3A//api.soundcloud.com/tracks/771984076&color=%23ff5500&auto_play=true&hide_related=false&show_comments=true&show_user=true&show_reposts=false&show_teaser=true"></iframe>Lo copiamos y lo llevamos a la barra de busqueda y lo pegamos.

Conclusión

El estándar CWE es una herramienta muy útil para identificar y clasificar vulnerabilidades en el software. Nos permite identificar debilidades en el software y nos ayuda a proteger nuestra información confidencial. En este laboratorio hemos aprendido a identificar y explotar dos vulnerabilidades en la aplicación OWASP Juice Shop.

Motivación

El estándar CWE es una herramienta muy útil para identificar y clasificar vulnerabilidades en el software. Nos permite identificar debilidades en el software y nos ayuda a proteger nuestra información confidencial. En este laboratorio hemos aprendido a identificar y explotar dos vulnerabilidades en la aplicación OWASP Juice Shop.

Analiza la aplicación OWASP Juice Shop y trata de identificar y explotar una vulnerabilidad en ella.

Herramientas

- Docker

- OWASP Juice Shop