Lab 2: SQL injection vulnearbility allowing login bypass

Objectivo

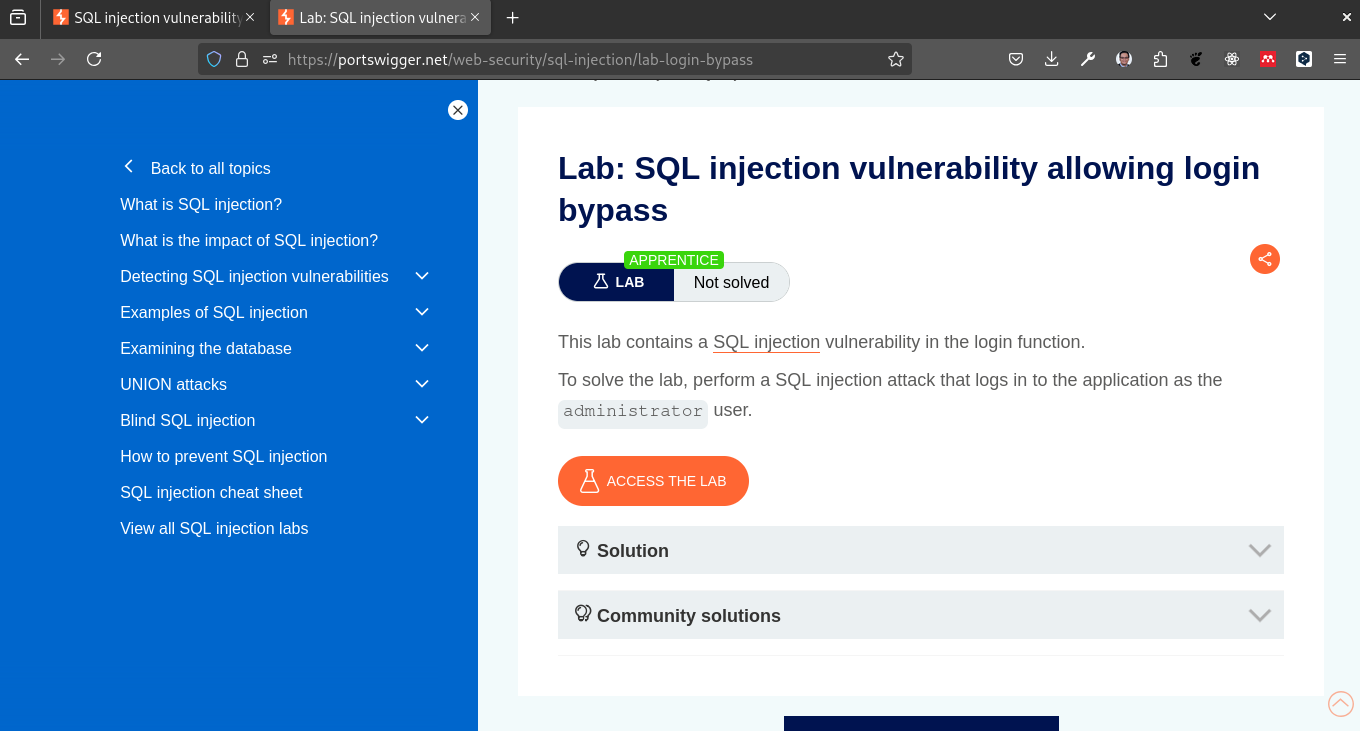

Este laboratorio demuestra cómo un atacante puede explotar una vulnerabilidad de inyección SQL en una consulta de autenticación para iniciar sesión como el primer usuario en la base de datos, incluso si la contraseña es desconocida.

Para resolver el laboratorio, inicie sesión como el usuario administrator.

Desarrollo

Iniciar sesión en la aplicación web, navegar a la página de inicio y hacer clic en Login.

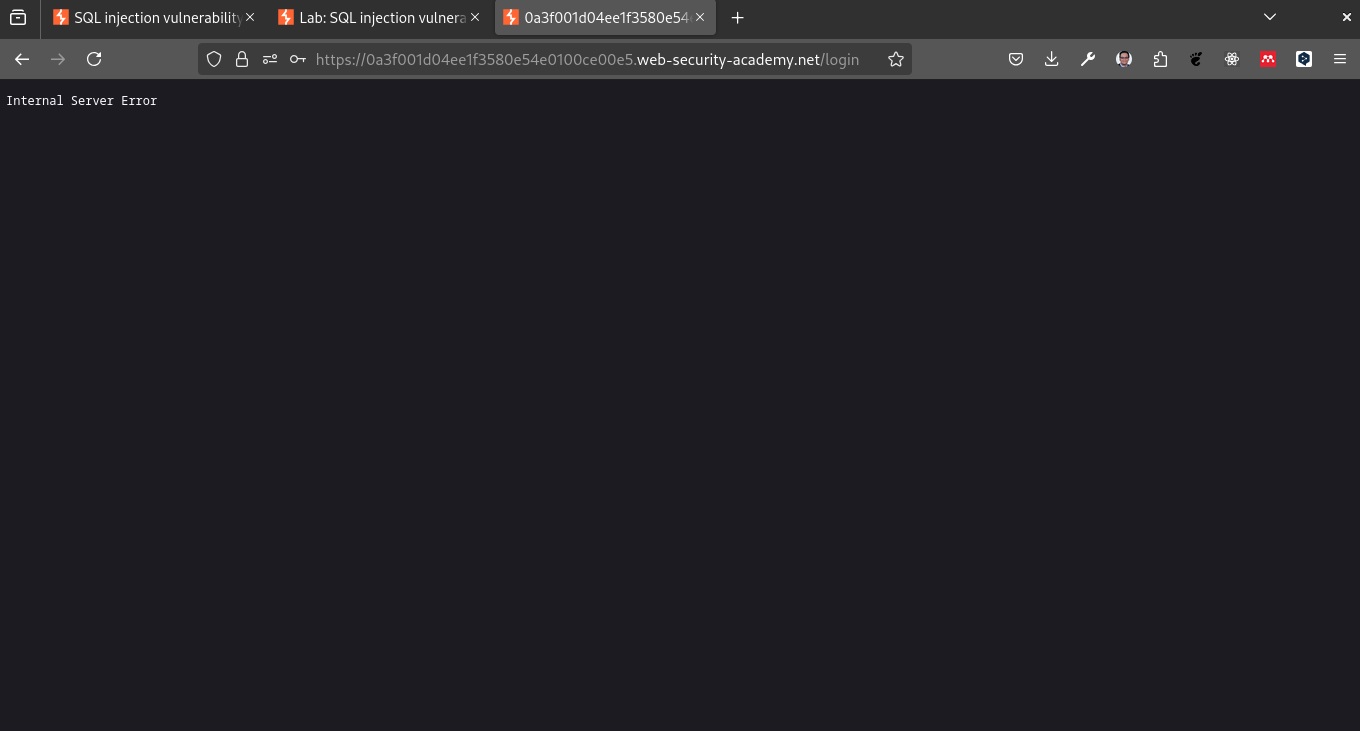

Debemos iniciar sesión como administrator. Sin embargo no conocemos la contraseña. Intente iniciar sesión con probando como usuario administrator y contraseña ’. Si esto nos muestra un error de SQL, entonces podemos asumir que la aplicación es vulnerable a inyección SQL.

- Ingrese el siguiente texto en el campo Password y haga clic en Login:

' OR '1'='1

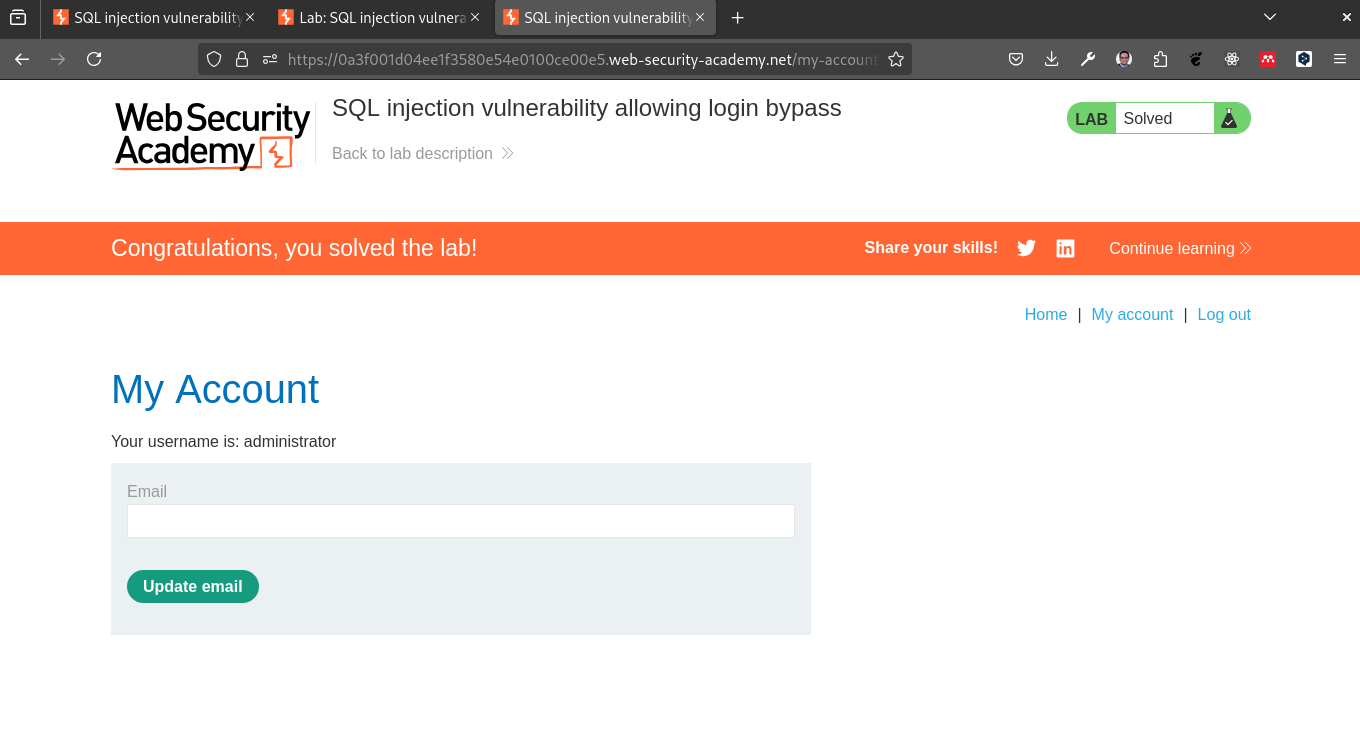

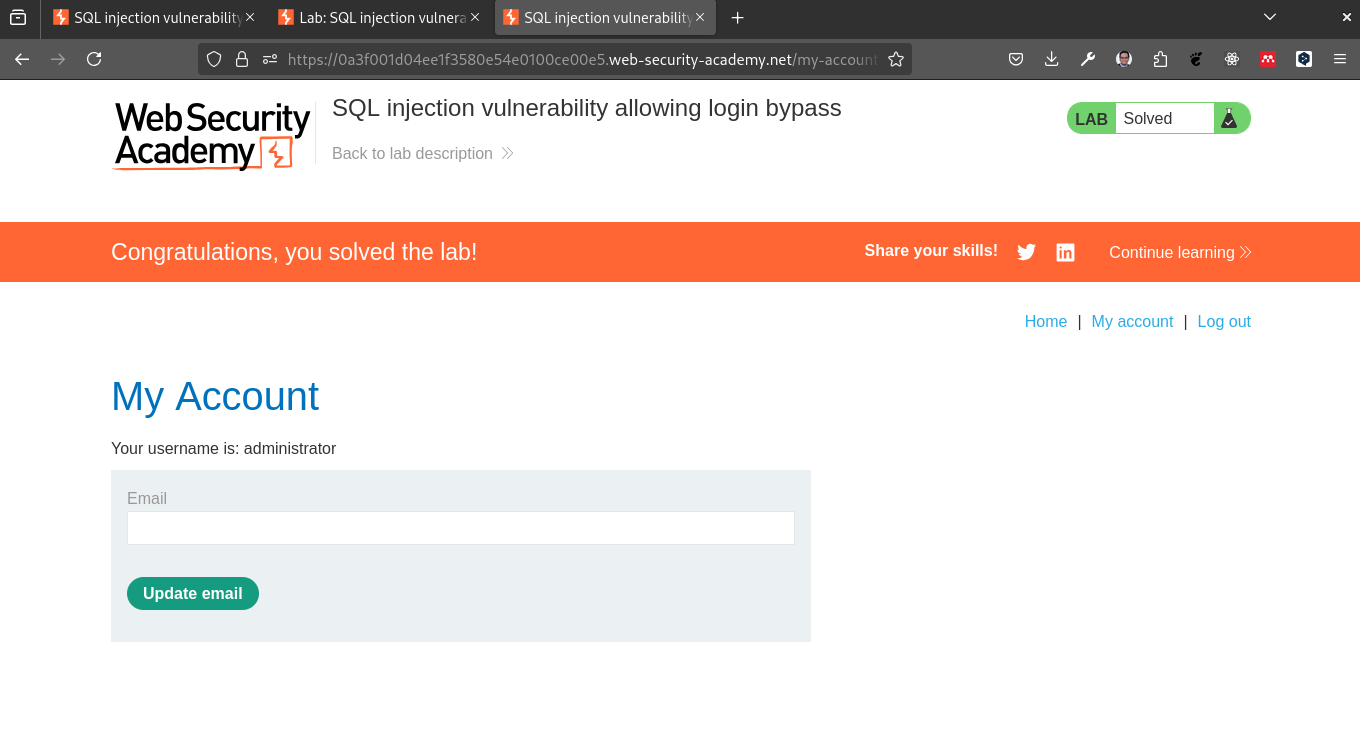

La aplicación ahora nos muestra la página de inicio, lo que indica que la inyección SQL en la consulta de autenticación ha tenido éxito.

Haga clic en Account para ver la página de la cuenta del usuario administrator.

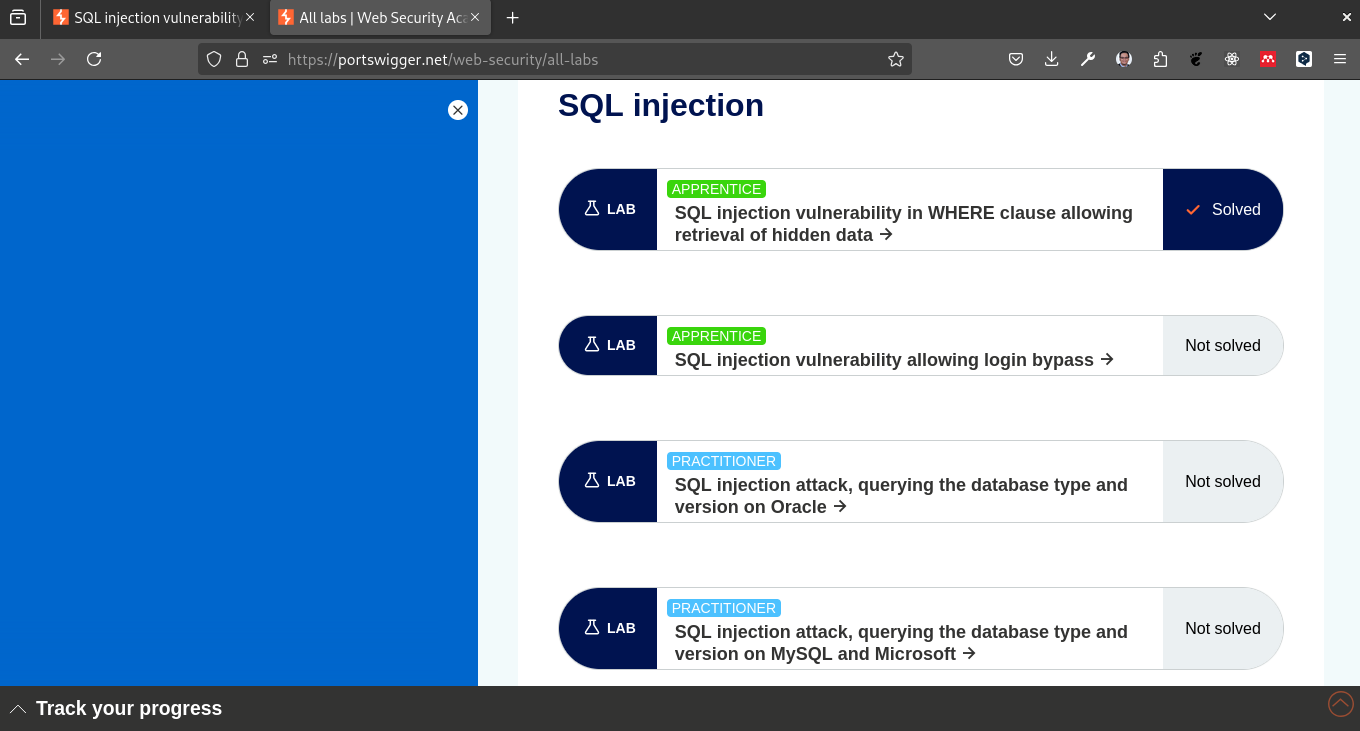

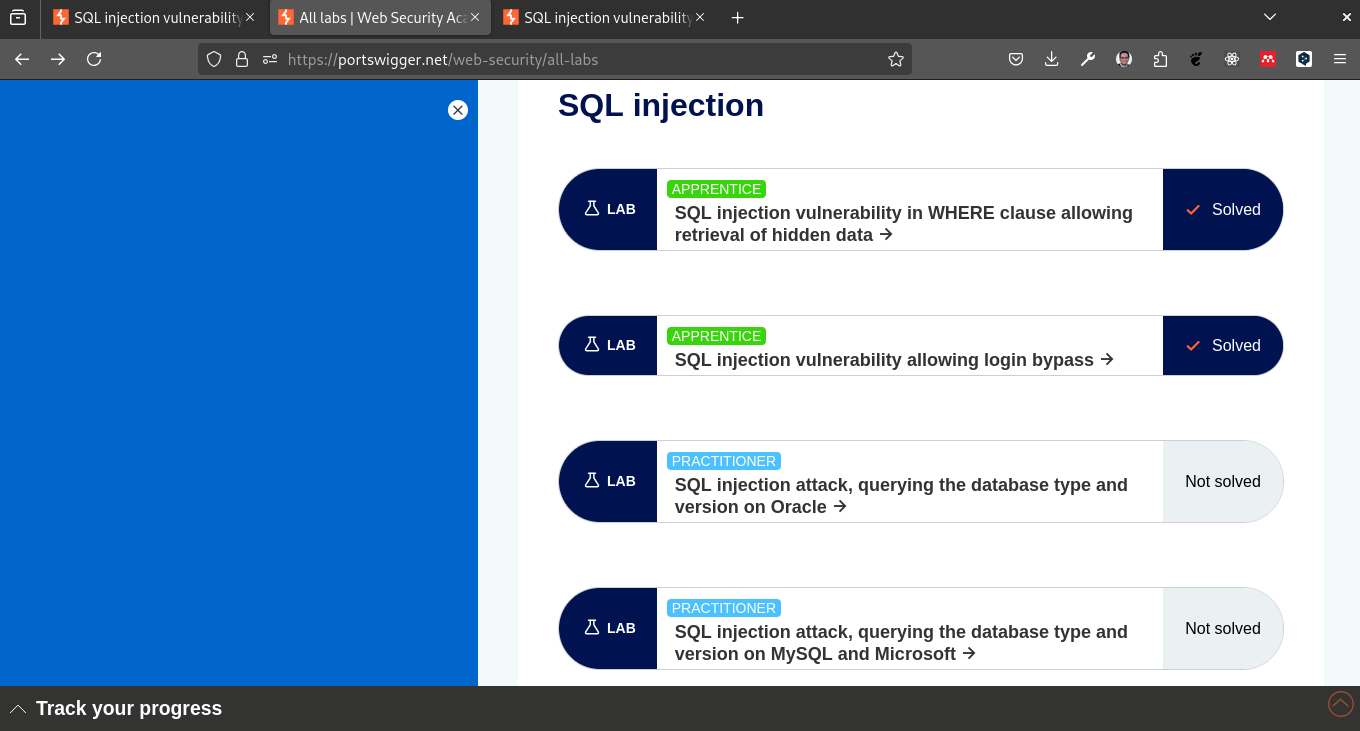

- Si verificamos en los laboratorios, ahora podemos observar que el laboratorio SQL injection vulnerability allowing login bypass aparece como Solved.

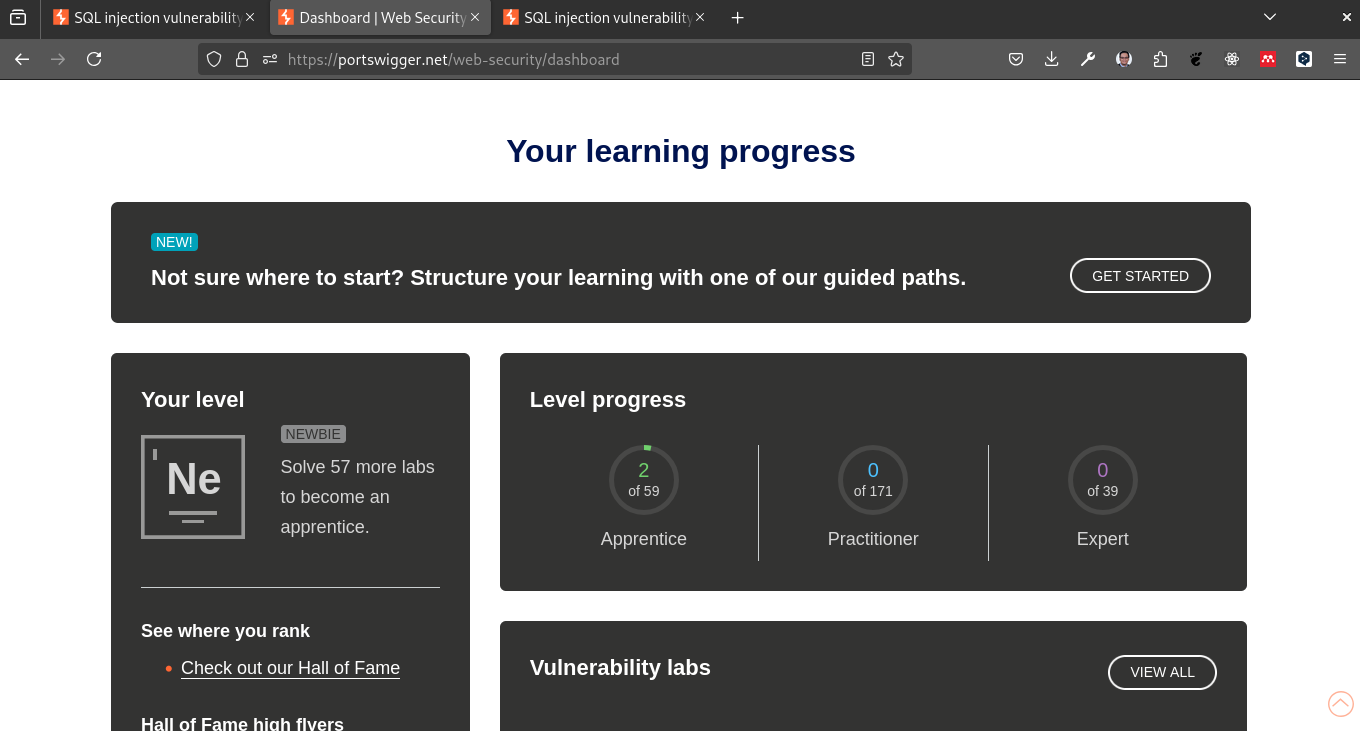

- En la sección Academy, haga clic en Progress y verifique que el laboratorio SQL injection vulnerability allowing login bypass esté marcado como Solved.

Con esto se ha completado el laboratorio SQL injection vulnerability allowing login bypass.

Conclusión

En este laboratorio, el estudiante ha aprendido a identificar y explotar una vulnerabilidad de inyección SQL en una consulta de autenticación para iniciar sesión como el primer usuario en la base de datos, incluso si la contraseña es desconocida.

El estudiante ha utilizado Burp Suite para interceptar el tráfico de red y modificar los parámetros de la URL para realizar la inyección SQL.