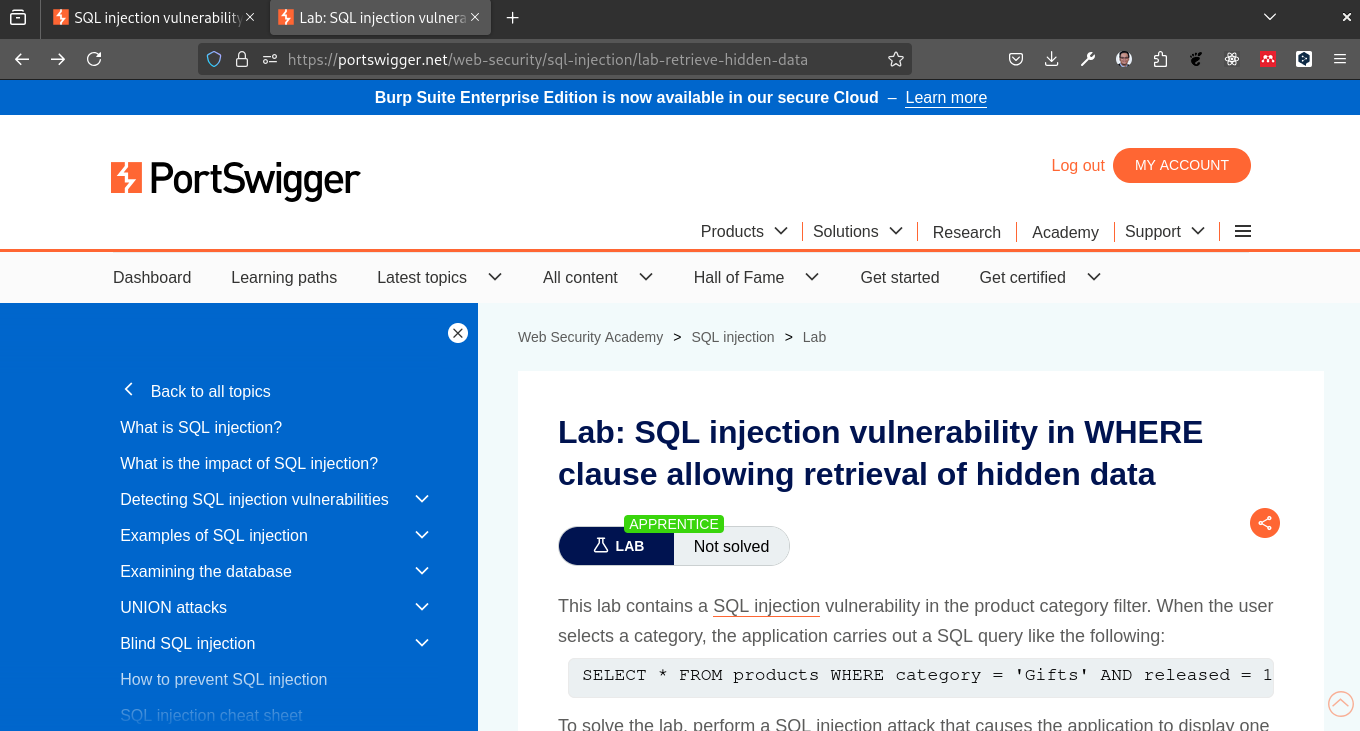

Lab 1: SQL injection vulnerability in WHERE clause allowing retrieval of hidden data

Objetivo

El objetivo de este laboratorio es que el estudiante pueda identificar y explotar una vulnerabilidad de inyección SQL en una cláusula WHERE que permite recuperar datos ocultos.

Herramientas

Para este laboratorio se utilizará el siguiente software:

- Kalí Linux

- Burp Suite

Desarrollo

Arrancar la máquina virtual con Kalí Linux y abrir Burp Suite. Todo el tráfico de red se redirigirá a través de Burp Suite.

Abierto Burp Suite, ir a la pestaña Proxy y asegurarse de que el Intercept is on.

Abrimos el navegador que intercepta el tráfico y navegamos a la URL del laboratorio.

- Iniciar sesión con las credenciales proporcionadas.

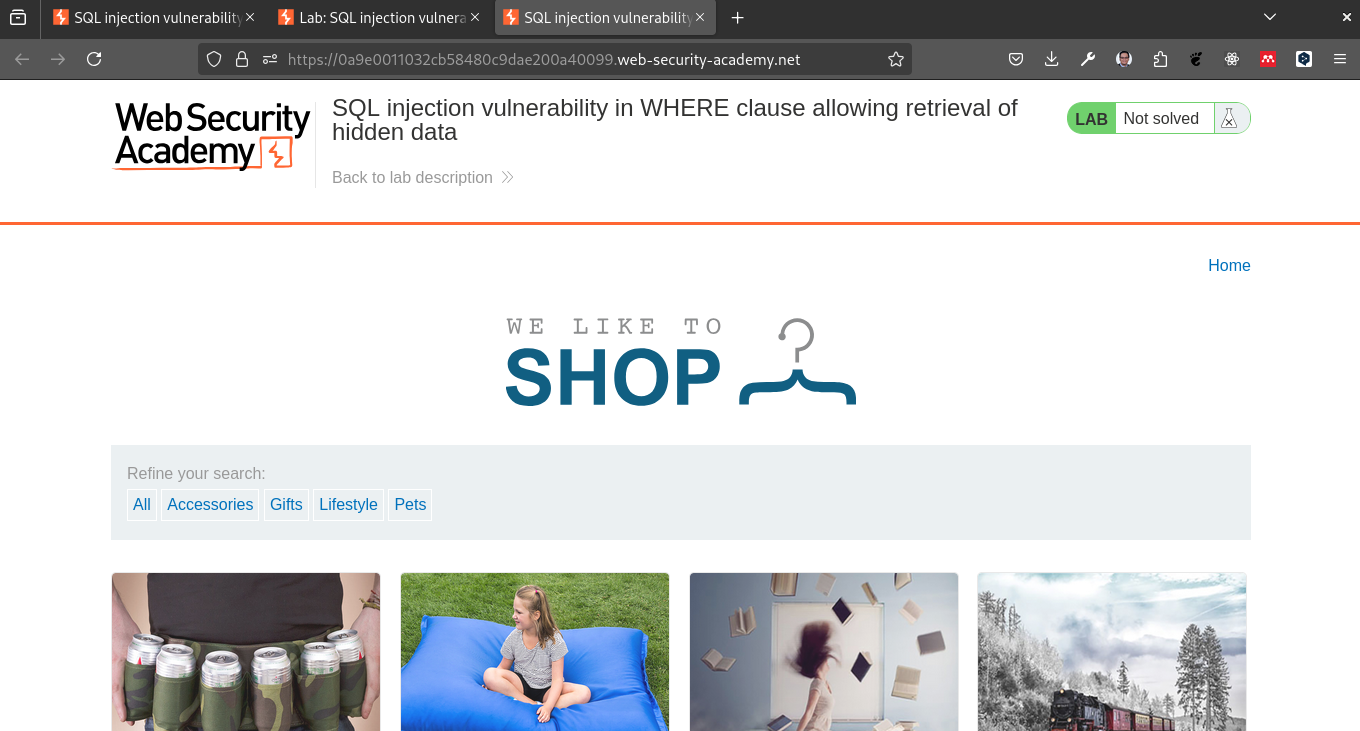

5. En la página principal, haga clic en Listado de productos.

5. En la página principal, haga clic en Listado de productos.

En la página de Listado de productos, haga clic en Gifts.

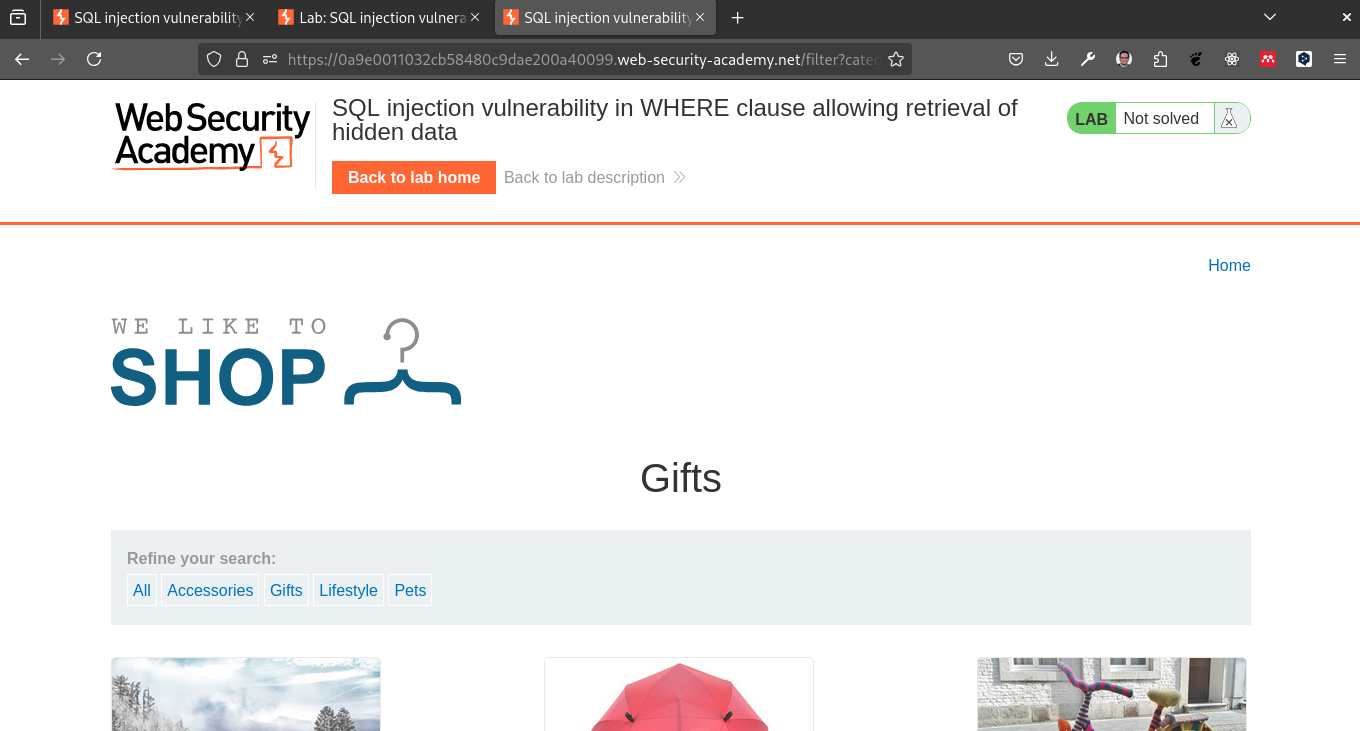

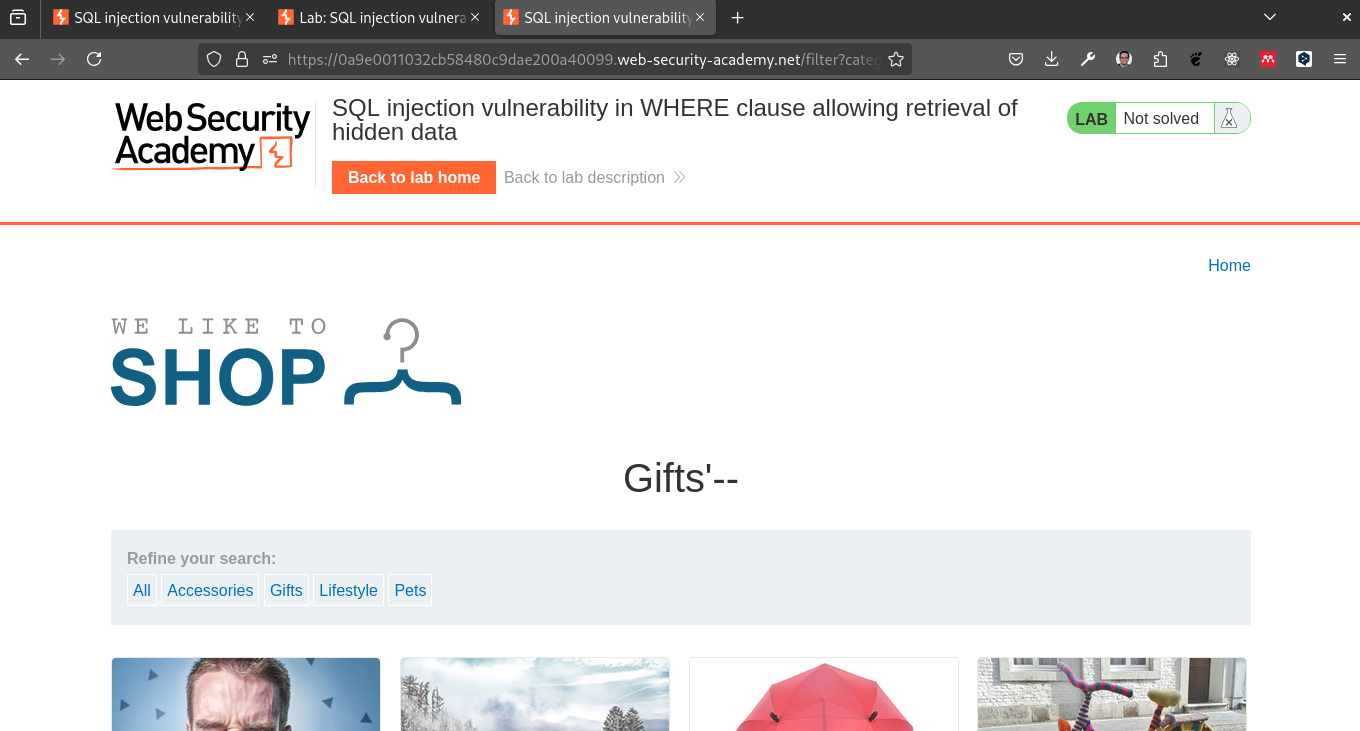

En la URL, cambie el parámetro category de Gifts a Gifts’– y haga clic en Go. :::{.center}

- La aplicación muestra ahora 3 productos, probamos la inyección SQL en el campo category y la aplicación nos muestra todos los productos.

https://0a9e0011032cb58480c9dae200a40099.web-security-academy.net/filter?category=Gifts'--

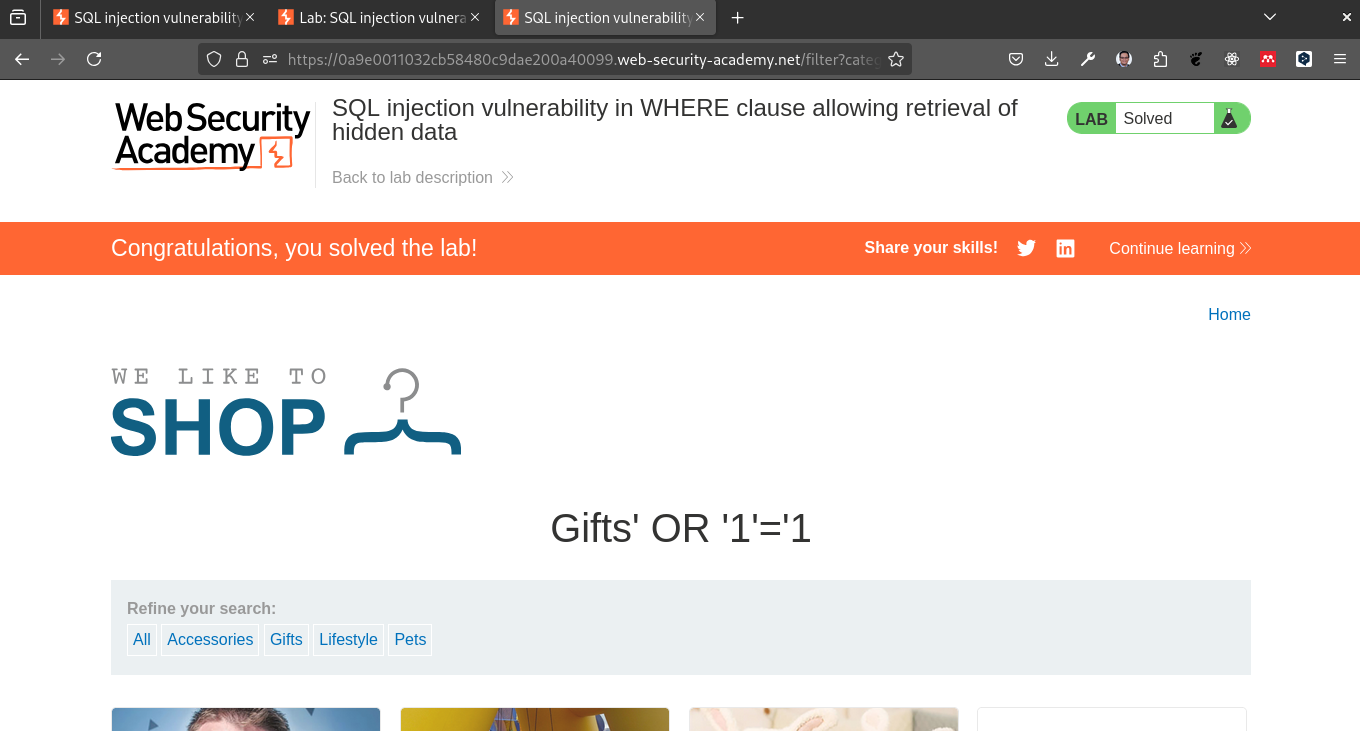

- En la URL, cambie el parámetro category de Gifts’– a Gifts’ OR ‘1’=’1 y haga clic en Go.

https://0a9e0011032cb58480c9dae200a40099.web-security-academy.net/filter?category=Gifts' OR '1'='1

La aplicación muestra ahora todos los productos, lo que indica que la inyección SQL en la cláusula WHERE es exitosa.

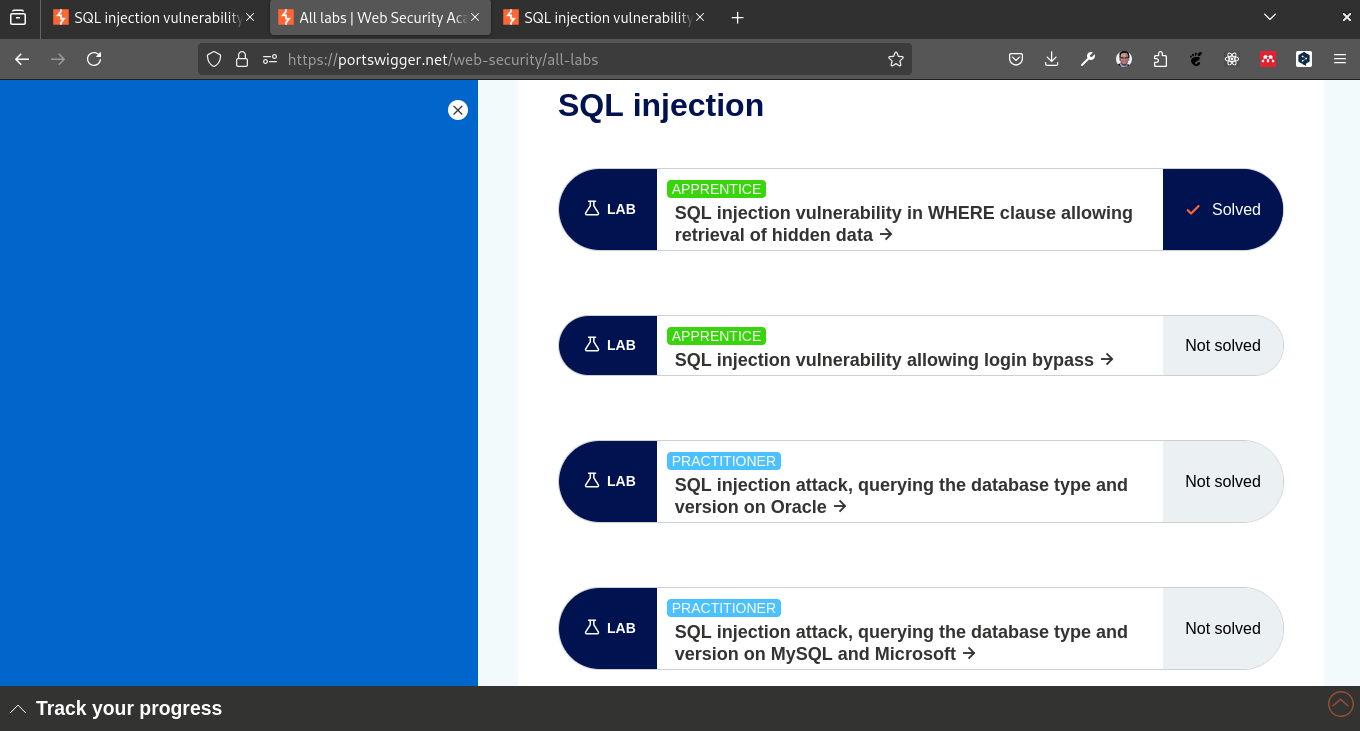

En todos los laboarotiorios ahora se puede observar que el laboaratorio SQL injection vulnerability in WHERE clause allowing retrieval of hidden data aparece como Solved.

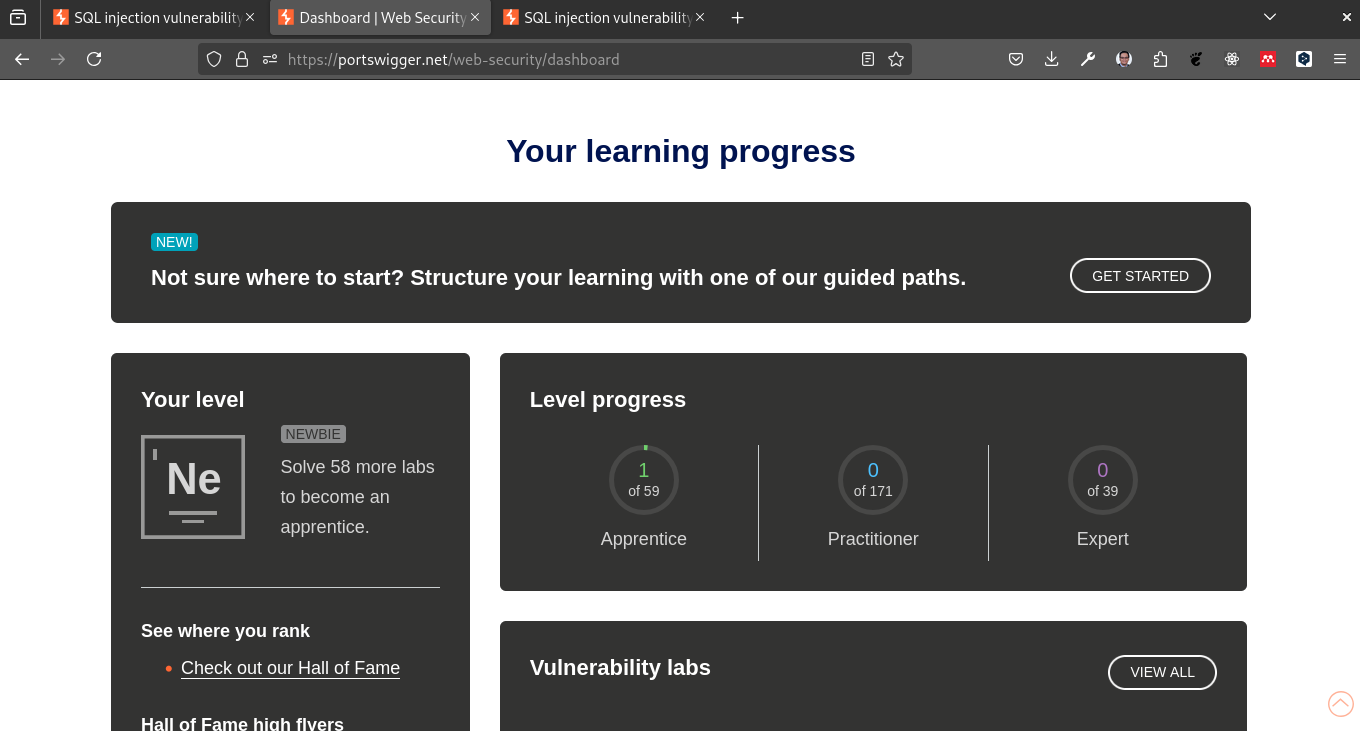

- En la sección Academy, haga clic en Progress y verifique que el laboratorio SQL injection vulnerability in WHERE clause allowing retrieval of hidden data esté marcado como Solved.

Con esto se ha completado el laboratorio SQL injection vulnerability in WHERE clause allowing retrieval of hidden data.

Conclusión

En este laboratorio, el estudiante ha aprendido a identificar y explotar una vulnerabilidad de inyección SQL en una cláusula WHERE que permite recuperar datos ocultos.

El estudiante ha utilizado Burp Suite para interceptar el tráfico de red y modificar los parámetros de la URL para realizar la inyección SQL.

El estudiante ha verificado que la inyección SQL es exitosa al observar que la aplicación muestra todos los productos en lugar de los productos de la categoría seleccionada.

El estudiante ha completado el laboratorio con éxito y ha verificado su estado en la sección de Progreso de la Academia. :::